Kubernetes стал стандартом оркестрации контейнеров: по данным CNCF, 93% компаний уже используют его в продуктивных или тестовых средах. По мере роста инфраструктуры бизнесу приходится управлять не одним, а десятками кластеров — в разных средах, с разными командами и требованиями к безопасности. Ручное администрирование уже не может обеспечить достаточный контроль и уровень безопасности.

On-premise-платформы управления Kubernetes решают эту проблему, предоставляя единую точку контроля над всей инфраструктурой. В отличие от облачных решений, они остаются внутри периметра компании. В статье разберем, что представляет собой on-premise платформа управления Kubernetes, чем она отличается от «ванильного» Kubernetes и облачных сервисов, какие задачи решает и как выглядит типовой путь ее внедрения.

On-premise-платформы управления Kubernetes решают эту проблему, предоставляя единую точку контроля над всей инфраструктурой. В отличие от облачных решений, они остаются внутри периметра компании. В статье разберем, что представляет собой on-premise платформа управления Kubernetes, чем она отличается от «ванильного» Kubernetes и облачных сервисов, какие задачи решает и как выглядит типовой путь ее внедрения.

Что такое платформа для управления кластерами Kubernetes

On-premise платформа для управления кластерами Kubernetes — это аппаратно-программный комплекс для управления и запуска приложений с использованием контейнерных сред. Помимо самого Kubernetes, в нее входят компоненты для мониторинга, логирования и управления. Одним из основных является Control Plane, отвечающий за управление и конфигурацию платформы.

Отличия от «ванильного» Kubernetes

Платформа Kubernetes может поставляться как готовым пакетом, например OpenShift от Red Hat, так и предложениями от вендоров, собранными из компонентов разных разработчиков.

On-premise платформа для управления кластерами K8S кратно сокращает время, необходимое для запуска сайтов и приложений. Многие действия автоматизированы или имеют удобную настройку через графический интерфейс.

Чем отличается такой подход по сравнению с «ванильным» Kubernetes?

Функциональность. Платформа включает инструменты для мониторинга, логирования, управления доступом, непрерывной разработки CI/CD. Kubernetes также содержит множество инструментов, но они сложнее в освоении, а набор функций меньше.

Управление и поддержка. On-premise платформа предоставляет удобную панель управления, которая автоматизирует многие простые действия. Запуск и обслуживание обычно выполняет поставщик платформы, но может и собственная команда DevOps.

Сложность внедрения. «Ванильный» Kubernetes требует глубокого понимания работы ПО, умения настраивать конфигурации и подключать дополнительные модули. Платформа скрывает низкоуровневые детали, предоставляя готовые шаблоны развертывания, графический интерфейс и преднастроенные компоненты.

Экономика. Внедрение on-premise дороже на старте, но в долгосрок может быть выгоднее облака — при условии постоянной высокой загрузки. Необходим предпроектный расчет с учетом затрат и усилий для запуска и масштабирования.

On-premise платформа для управления кластерами K8S кратно сокращает время, необходимое для запуска сайтов и приложений. Многие действия автоматизированы или имеют удобную настройку через графический интерфейс.

Чем отличается такой подход по сравнению с «ванильным» Kubernetes?

Функциональность. Платформа включает инструменты для мониторинга, логирования, управления доступом, непрерывной разработки CI/CD. Kubernetes также содержит множество инструментов, но они сложнее в освоении, а набор функций меньше.

Управление и поддержка. On-premise платформа предоставляет удобную панель управления, которая автоматизирует многие простые действия. Запуск и обслуживание обычно выполняет поставщик платформы, но может и собственная команда DevOps.

Сложность внедрения. «Ванильный» Kubernetes требует глубокого понимания работы ПО, умения настраивать конфигурации и подключать дополнительные модули. Платформа скрывает низкоуровневые детали, предоставляя готовые шаблоны развертывания, графический интерфейс и преднастроенные компоненты.

Экономика. Внедрение on-premise дороже на старте, но в долгосрок может быть выгоднее облака — при условии постоянной высокой загрузки. Необходим предпроектный расчет с учетом затрат и усилий для запуска и масштабирования.

Когда нужна on-prem платформа

Платформа K8s разворачивается на собственном оборудовании заказчика. Ее выбирают в тех случаях, когда в приоритете безопасность, полный контроль над инфраструктурой и данными.

Причины выбрать on-prem

Владение и контроль над инфраструктурой. Полный контроль над аппаратным обеспечением, сетевой инфраструктурой и конфигурациями позволяет гибко адаптировать платформу под специфику бизнеса, без зависимости от внешних провайдеров.

Соответствие требованиям регуляторов. Финсектор, госструктуры, компании с критической инфраструктурой обязаны соблюдать требования о резидентности данных, сертификации оборудования и аудите безопасности. On-premise-развертывание упрощает регуляторные проверки и получение аттестатов.

Прогнозируемые затраты. Отсутствие платы за исходящий трафик, API-вызовы и хранение данных позволяет точнее планировать бюджет. Расходы становятся капитальными, а не операционными, что упрощает управление затратами.

Независимость от провайдеров. Надежность и стабильность платформы он-прем зависит только от организации. Это исключает форс-мажорные ситуации, связанные с отказом или атакой на облачного провайдера.

Размещение рядом с источниками данных. Для edge-вычислений, промышленного IoT или высокочастотного трейдинга критична минимальная задержка. Размещение кластеров непосредственно на производственных площадках или в собственных ЦОД сокращает задержку до единиц миллисекунд.

Специализированное оборудование. Собственная инфраструктура позволяет использовать нестандартное железо: мощные GPU-ускорители для ML-задач, FPGA для обработки сетевого трафика, специализированные процессоры для криптографии — то, что недоступно или экономически нецелесообразно арендовать в облаке.

Соответствие требованиям регуляторов. Финсектор, госструктуры, компании с критической инфраструктурой обязаны соблюдать требования о резидентности данных, сертификации оборудования и аудите безопасности. On-premise-развертывание упрощает регуляторные проверки и получение аттестатов.

Прогнозируемые затраты. Отсутствие платы за исходящий трафик, API-вызовы и хранение данных позволяет точнее планировать бюджет. Расходы становятся капитальными, а не операционными, что упрощает управление затратами.

Независимость от провайдеров. Надежность и стабильность платформы он-прем зависит только от организации. Это исключает форс-мажорные ситуации, связанные с отказом или атакой на облачного провайдера.

Размещение рядом с источниками данных. Для edge-вычислений, промышленного IoT или высокочастотного трейдинга критична минимальная задержка. Размещение кластеров непосредственно на производственных площадках или в собственных ЦОД сокращает задержку до единиц миллисекунд.

Специализированное оборудование. Собственная инфраструктура позволяет использовать нестандартное железо: мощные GPU-ускорители для ML-задач, FPGA для обработки сетевого трафика, специализированные процессоры для криптографии — то, что недоступно или экономически нецелесообразно арендовать в облаке.

Основные заказчики

Банки и финансовые организации (финтехи). Обработка и хранение информации в финсекторе строго регламентированы. Критична возможность проведения аудита безопасности на всех уровнях инфраструктуры. Требования Ц Б РФ, стандарты PCI DSS, необходимость использовать ПО из реестра Минцифры делают on-premise основным выбором.

Госучреждения. Закон 152-ФЗ допускает использование облаков при соблюдении ряда условий. Но с учетом требований к резидентности данных, использованию отечественного ПО, прохождению аттестации ФСТЭК — организации проще подтвердить соответствие нормативам, имея собственную инфраструктуру.

Компании с критически важной инфраструктурой. Для предприятий энергетики, транспорта, телекоммуникаций 187-ФЗ предусматривает использование полностью или частично изолированных систем. On-premise-платформа обеспечивает единое управление распределенными кластерами при сохранении необходимого уровня изоляции.

Крупный бизнес со стабильной высокой нагрузкой (как бигтехи, так и enterprise). Компании с предсказуемыми вычислительными потребностями (e-commerce, телеком, медиа) получают экономическую выгоду от владения инфраструктурой. Не менее важно отсутствие зависимости от экосистемы и ценовой политики конкретного облачного провайдера.

Средний и малый бизнес. Небольшие компании все чаще становятся активными пользователями контейнеризации, поскольку сталкиваются с теми же инфраструктурными задачами, что и крупные игроки, но при более ограниченных ресурсах. Контейнеризация позволяет им стандартизировать процессы разработки и эксплуатации, а также эффективно распределять ресурсы.

Госучреждения. Закон 152-ФЗ допускает использование облаков при соблюдении ряда условий. Но с учетом требований к резидентности данных, использованию отечественного ПО, прохождению аттестации ФСТЭК — организации проще подтвердить соответствие нормативам, имея собственную инфраструктуру.

Компании с критически важной инфраструктурой. Для предприятий энергетики, транспорта, телекоммуникаций 187-ФЗ предусматривает использование полностью или частично изолированных систем. On-premise-платформа обеспечивает единое управление распределенными кластерами при сохранении необходимого уровня изоляции.

Крупный бизнес со стабильной высокой нагрузкой (как бигтехи, так и enterprise). Компании с предсказуемыми вычислительными потребностями (e-commerce, телеком, медиа) получают экономическую выгоду от владения инфраструктурой. Не менее важно отсутствие зависимости от экосистемы и ценовой политики конкретного облачного провайдера.

Средний и малый бизнес. Небольшие компании все чаще становятся активными пользователями контейнеризации, поскольку сталкиваются с теми же инфраструктурными задачами, что и крупные игроки, но при более ограниченных ресурсах. Контейнеризация позволяет им стандартизировать процессы разработки и эксплуатации, а также эффективно распределять ресурсы.

Базовая архитектура платформы

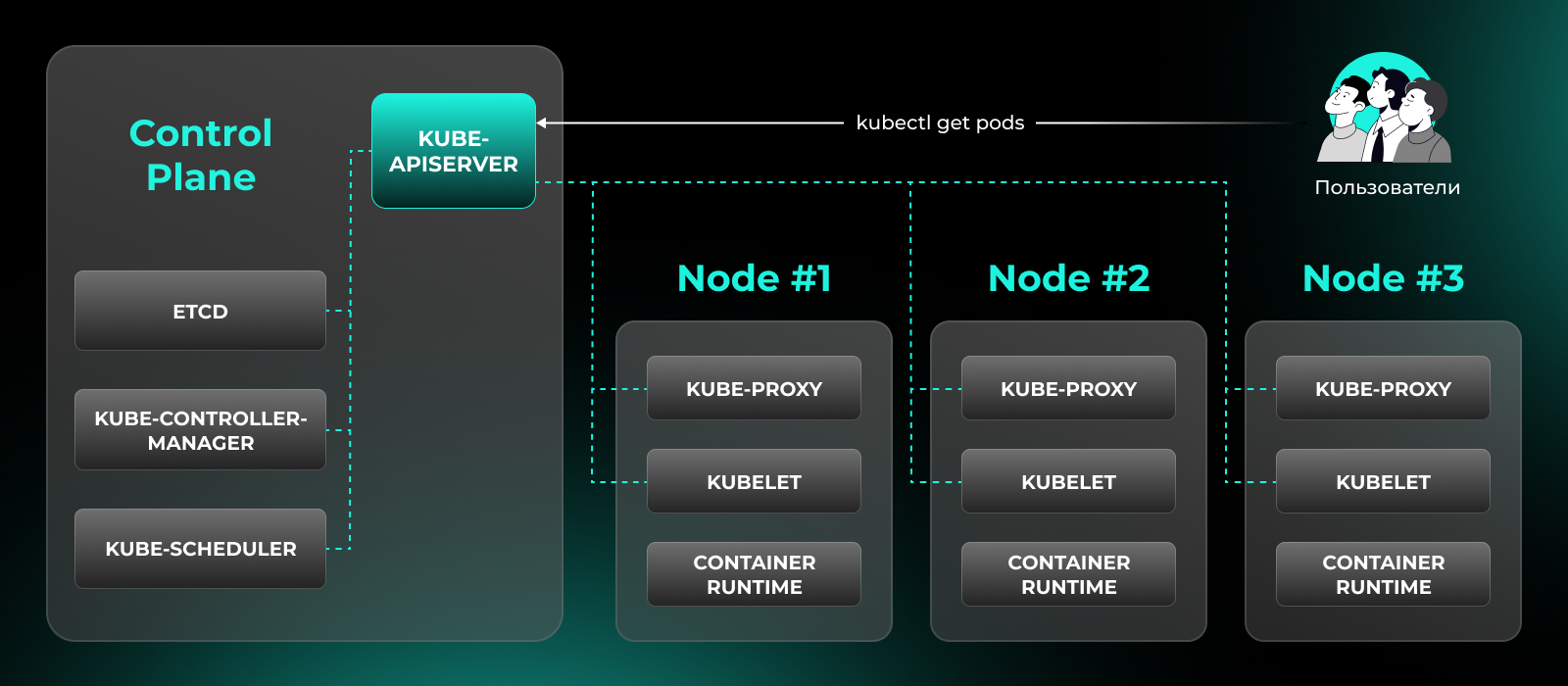

Платформа он-премиз Kubernetes состоит из двух глобальных частей: Control Plane (плоскость управления) и рабочие узлы. При самостоятельном развертывании организация полностью контролирует состояние всей инфраструктуры. Ключевую роль играет плоскость управления: ее компоненты позволяют подключать новые узлы и отслеживать показатели их работы.

Основой рабочих узлов является среда выполнения контейнеров (container runtime), отвечающая за запуск контейнеров и выделение ресурсов для них. Самые популярные решения — Docker и CRI-O.

За сетевое взаимодействие отвечает компонент Kube-Proxy, который работает на каждом узле. Он организует связь между контейнерами через правила маршрутизации и перенаправление трафика согласно внутренней сети кластера.

Состояние контейнеров отслеживает агент Kubelet, также работающий на каждом узле. Он отвечает за мониторинг контейнеров, их запуск и взаимодействие с плоскостью управления через единый API.

Рабочие узлы могут быть развернуты как на физических, так и виртуальных серверах. Организация самостоятельно выбирает конфигурацию оборудования и определяет степень избыточности системы, что критично для высоконагруженной инфраструктуры.

Основой рабочих узлов является среда выполнения контейнеров (container runtime), отвечающая за запуск контейнеров и выделение ресурсов для них. Самые популярные решения — Docker и CRI-O.

За сетевое взаимодействие отвечает компонент Kube-Proxy, который работает на каждом узле. Он организует связь между контейнерами через правила маршрутизации и перенаправление трафика согласно внутренней сети кластера.

Состояние контейнеров отслеживает агент Kubelet, также работающий на каждом узле. Он отвечает за мониторинг контейнеров, их запуск и взаимодействие с плоскостью управления через единый API.

Рабочие узлы могут быть развернуты как на физических, так и виртуальных серверах. Организация самостоятельно выбирает конфигурацию оборудования и определяет степень избыточности системы, что критично для высоконагруженной инфраструктуры.

Компоненты Control Plane

Плоскость управления — центральный элемент кластера. Он координирует все операции, включая мониторинг и обработку событий.

К ключевым компонентам Control Plane относятся:

Для удобства управления используются консоли с графическим веб-интерфейсом, включающим элементы управления и дашборды для мониторинга за состоянием платформы.

К ключевым компонентам Control Plane относятся:

- API-сервер Kubernetes (kube-apiserver). Единая точка входа для взаимодействия с кластером. Обрабатывает все запросы, управляет состоянием объектов и обеспечивает аутентификацию и авторизацию.

- Хранилище etcd. Распределенная база с данными типа ключ—значение. Обеспечивает строгую согласованность данных: каждый запрос работает с актуальной версией состояния.

- Планировщик (kube-scheduler). Определяет оптимальный узел для размещения нового пода с учетом доступных ресурсов, загруженности узлов и заданных администратором правил (affinity, taints, tolerations)

- Менеджер контроллеров (kube-controller-manager). Запускает набор контроллеров, каждый из которых отслеживает состояние определенных ресурсов (Deployments, ReplicaSets, Services) и приводит фактическое состояние кластера к желаемому.

Для удобства управления используются консоли с графическим веб-интерфейсом, включающим элементы управления и дашборды для мониторинга за состоянием платформы.

Ключевые функции on-prem платформы

Организация, выбравшая on-premise Kubernetes, должна самостоятельно или с помощью подрядчика реализовать полный рабочий цикл — от аппаратной инфраструктуры до программных компонентов.

Платформа управления кластерами K8S включает несколько физических или виртуальных серверов. Для повышения отказоустойчивости рабочие узлы разносят по нескольким ЦОД или собственным серверным стойкам.

Для полноценного запуска необходимо поддерживать критичные функции платформы:

Сетевое взаимодействие. Каждый под получает собственный IP-адрес, взаимодействие регулируется сетевыми политиками (Network Policies). В крупных кластерах используется Service Mesh — инфраструктурный слой для управления микросервисами. Он включает балансировку нагрузки, маршрутизацию трафика и управление отказами.

Хранение данных. Платформа должна поддерживать динамическое создание постоянных томов (Persistent Volumes), их клонирование и подключение к подам. Для ряда контейнеров необходимо создание временных хранилищ. Для крупных кластеров задействуют оркестратор хранилищ, чтобы упростить развертывание подов.

Безопасность и контроль доступа. Критична защита чувствительных данных: паролей, ключей API, сертификатов. Эту функцию можно реализовать с помощью внешних систем, например HashiCorp Vault. Также обязательны инструменты аутентификации, авторизации, политики доступа.

Мониторинг и логирование. Сбор метрик и ведение логов — основа диагностики проблем. Для этих целей есть множество инструментов, в том числе система ИТ-мониторинга «Пульт». Для аналитики используются функция логирования и дашборды, визуализирующие основные показатели.

Управление инфраструктурой и масштабирование. Автоматизированное развертывание подов на физических или виртуальных серверах необходимо для поддержания работоспособности платформы. Компонент Node Management управляет жизненным циклом узлов, обрабатывает отказы, вводит и выводит их из эксплуатации.

Отказоустойчивость. Платформа он-прем Kubernetes рассчитана на высокую нагрузку и большое количество пользователей. Для безотказной работы создают резервные копии Control Plane, а также копии конфигураций и томов. Также используются специализированные инструменты для бэкапов и аварийного восстановления.

Платформа управления кластерами K8S включает несколько физических или виртуальных серверов. Для повышения отказоустойчивости рабочие узлы разносят по нескольким ЦОД или собственным серверным стойкам.

Для полноценного запуска необходимо поддерживать критичные функции платформы:

Сетевое взаимодействие. Каждый под получает собственный IP-адрес, взаимодействие регулируется сетевыми политиками (Network Policies). В крупных кластерах используется Service Mesh — инфраструктурный слой для управления микросервисами. Он включает балансировку нагрузки, маршрутизацию трафика и управление отказами.

Хранение данных. Платформа должна поддерживать динамическое создание постоянных томов (Persistent Volumes), их клонирование и подключение к подам. Для ряда контейнеров необходимо создание временных хранилищ. Для крупных кластеров задействуют оркестратор хранилищ, чтобы упростить развертывание подов.

Безопасность и контроль доступа. Критична защита чувствительных данных: паролей, ключей API, сертификатов. Эту функцию можно реализовать с помощью внешних систем, например HashiCorp Vault. Также обязательны инструменты аутентификации, авторизации, политики доступа.

Мониторинг и логирование. Сбор метрик и ведение логов — основа диагностики проблем. Для этих целей есть множество инструментов, в том числе система ИТ-мониторинга «Пульт». Для аналитики используются функция логирования и дашборды, визуализирующие основные показатели.

Управление инфраструктурой и масштабирование. Автоматизированное развертывание подов на физических или виртуальных серверах необходимо для поддержания работоспособности платформы. Компонент Node Management управляет жизненным циклом узлов, обрабатывает отказы, вводит и выводит их из эксплуатации.

Отказоустойчивость. Платформа он-прем Kubernetes рассчитана на высокую нагрузку и большое количество пользователей. Для безотказной работы создают резервные копии Control Plane, а также копии конфигураций и томов. Также используются специализированные инструменты для бэкапов и аварийного восстановления.

Безопасность и соответствие требованиям

Безопасность платформы Kubernetes обеспечивается на нескольких уровнях, при этом ответственность лежит на организации.

Безопасность контейнеров и микросервисов. На базовом уровне проверяются образы и подписи контейнеров для подтверждения их подлинности. На более высоком — встроенный механизм Kubernetes применяет политики безопасности, такие как выставление прав доступа и исключение root-пользователя. Секреты хранятся в зашифрованном виде.

Сетевая безопасность. Для защиты связи между узлами прописываются сетевые политики, определяющие пределы взаимодействия между подами и контейнерами. Сохранность информации обеспечивает шифрование трафика. Среды для разработки, тестирования и продакшна не пересекаются за счет сегментации сети.

Управление доступом. Платформа используется для подключения сотрудников всех уровней, поэтому необходимо четко определить роли. Пользователи получают доступ только к тем элементам, с которыми им позволено работать. Аудит доступа с подробными логами выявляет подозрительную активность и попытки обойти ограничения. Возможна интеграция с корпоративными системами аутентификации.

Безопасность инфраструктуры и хостов. Платформа запускается после сканирования образов дистрибутивов, контейнеров и виртуальных машин, чтобы выявить несоответствие и принять превентивные меры. На самих серверах находится только минимальный набор ПО, достаточный для работы. Проводится автоматический аудит безопасности на базе специализированного набора тестов и бенчмарков.

Немалая часть безопасности определяется умением правильно сконфигурировать платформу. Правильная настройка минимизирует человеческий фактор, а также блокирует распространенные методы атак.

Соответствие требованиям платформы обеспечивает систематический подход, который включает:

Безопасность контейнеров и микросервисов. На базовом уровне проверяются образы и подписи контейнеров для подтверждения их подлинности. На более высоком — встроенный механизм Kubernetes применяет политики безопасности, такие как выставление прав доступа и исключение root-пользователя. Секреты хранятся в зашифрованном виде.

Сетевая безопасность. Для защиты связи между узлами прописываются сетевые политики, определяющие пределы взаимодействия между подами и контейнерами. Сохранность информации обеспечивает шифрование трафика. Среды для разработки, тестирования и продакшна не пересекаются за счет сегментации сети.

Управление доступом. Платформа используется для подключения сотрудников всех уровней, поэтому необходимо четко определить роли. Пользователи получают доступ только к тем элементам, с которыми им позволено работать. Аудит доступа с подробными логами выявляет подозрительную активность и попытки обойти ограничения. Возможна интеграция с корпоративными системами аутентификации.

Безопасность инфраструктуры и хостов. Платформа запускается после сканирования образов дистрибутивов, контейнеров и виртуальных машин, чтобы выявить несоответствие и принять превентивные меры. На самих серверах находится только минимальный набор ПО, достаточный для работы. Проводится автоматический аудит безопасности на базе специализированного набора тестов и бенчмарков.

Немалая часть безопасности определяется умением правильно сконфигурировать платформу. Правильная настройка минимизирует человеческий фактор, а также блокирует распространенные методы атак.

Соответствие требованиям платформы обеспечивает систематический подход, который включает:

- документирование и логирование: все действия выполняются по регламенту и фиксируются в логах, давая возможность анализа и расследования инцидентов;

- тестирование на уязвимости: регулярно привлекаются внешние эксперты, которые выявляют слабые места платформы для точечного усиления защиты;

- автоматизация аудита: политики безопасности проверяются автоматически при каждом развертывании.

Операционная модель: процессы и роли

Операционная модель платформы определяет ключевые роли, процессы и зоны ответственности. Для ее построения необходимо определить состав ответственных сотрудников, определиться с оборудованием для развертывания Kubernetes и вспомогательных инструментов.

В отличие от облачных сервисов, здесь все управление — на стороне организации. Поэтому предельно важно составить правильную модель, чтобы избежать перерасхода ресурсов.

В команду входят:

Также к работе подключается отдел разработки и тестирования ПО. On-prem платформа Kubernetes предполагает использование модели CI/CD с последовательным внедрением новых элементов в систему.

Операционные процессы можно разбить на несколько категорий:

Многие операционные процессы автоматизируются, что снимает большую часть нагрузки с сотрудников. Тем не менее для стабильной работы платформы нужна опытная команда — с четким разделением ответственности, способная принимать архитектурные решения и обрабатывать нештатные ситуации в ручном режиме.

В отличие от облачных сервисов, здесь все управление — на стороне организации. Поэтому предельно важно составить правильную модель, чтобы избежать перерасхода ресурсов.

В команду входят:

- Владелец платформы — определяет стратегию, планирует бюджет, рассчитывает экономику владения.

- Системный администратор — занимается обслуживанием серверов, сетевого оборудования, систем хранения данных. Отслеживает состояние железа и планирует расширение мощностей.

- Инженер платформы — отвечает за функционирование программного комплекса: разворачивает и настраивает Kubernetes, автоматизирует операции, управляет хранилищами и мониторингом.

- Инженер безопасности — определяет роли сотрудников, устанавливает сетевые политики и отвечает за сохранность критически важных данных. Проводит аудит безопасности и тесты на проникновение.

Также к работе подключается отдел разработки и тестирования ПО. On-prem платформа Kubernetes предполагает использование модели CI/CD с последовательным внедрением новых элементов в систему.

Операционные процессы можно разбить на несколько категорий:

- Управление жизненным циклом: развертывание кластеров, обновление Kubernetes и ОС, управление версиями компонентов.

- Мониторинг и реагирование на инциденты: настройка оповещений для критичных событий, четкий регламент действий для устранения сбоев.

- Обновление сервисов: автоматизированная доставка кода, контроль версий для отката изменений при обнаружении ошибок. При внедрении крупных изменений используются инструменты для управления конфигурацией платформы.

- Резервирование и аудит безопасности: автоматизированное создание резервных копий конфигураций и томов с данными. Сканирование платформы на уязвимости — это непрерывный процесс, необходимый для сохранности данных и обнаружения попыток взлома.

Многие операционные процессы автоматизируются, что снимает большую часть нагрузки с сотрудников. Тем не менее для стабильной работы платформы нужна опытная команда — с четким разделением ответственности, способная принимать архитектурные решения и обрабатывать нештатные ситуации в ручном режиме.

План внедрения

Запуск on-premise Kubernetes требует поэтапного подхода с четкой последовательностью действий.

1.Оценка целесообразности и прогнозирование нагрузки

Kubernetes оправдан при высоких требованиях к масштабируемости и отказоустойчивости. Для небольших проектов (1−2 сервиса, предсказуемая нагрузка) он может быть избыточен. Также при создании платформы с нуля нужно проверить возможность использования контейнеров и перехода к кластерной архитектуре для оркестрации.

Контейнеризация требует определенного подхода к реализации сервисов, с возможностью запуска служб изолированно через сетевое взаимодействие друг с другом. Монолитные приложения с жесткой привязкой к файловой системе потребуют предварительной рефакторинга.

Многие решения для запуска сайтов и приложений изначально предполагают использование контейнеров как одной из сред.

Перед проектированием решения необходимо предварительно собрать бизнес-требования — функциональные и НФТ — по работе приложений внутри Kubernetes. Это позволяет избежать избыточной инфраструктуры, некорректных архитектурных решений и проблем при масштабировании платформы.

2.Проектирование инфраструктуры

На этом этапе необходимо подобрать оборудование, необходимое для функционирования платформы. Определить конфигурацию серверов исходя из расчетной нагрузки — это могут быть как физические, так и виртуальные машины. Минимальная конфигурация для продакшен-задач: два-три сервера для управления + столько же рабочих узлов.

Выполняется проектирование сетевой топологии, выделение IP-адресов, настройка балансировщика сети.

Также нужно выбрать хранилище и обеспечить его доступность для всех узлов платформы. На заключительном шаге — проработать стратегии безопасности оборудования, хранения и передачи данных.

3.Пробный запуск или пилот

После установки ПО проводится пилотный запуск платформы. Специалисты настраивают инфраструктуру, устанавливают операционные системы, Kubernetes и сопутствующие инструменты, в том числе системы мониторинга, логирования и управления.

Затем тестируют базовую функциональность: развертывание приложений, проверку сетевой связности, доступ к хранилищу.

4.Интеграция операционных инструментов

После успешного пробного запуска подключают дополнительные модули, необходимые для полноценного функционирования платформы и выполнения задач операционной модели.

На этом этапе внедряют системы для разработки и тестирования CI/CD, а также автоматизируют обновление приложений. Настраивают системы оповещения, мониторинга и логирования для соответствия требованиям организации. Прописывают правила доступа и сетевые политики, подключают систему для автоматического выявления угроз и сканирования образов контейнеров. Создают протокол действий при отказе платформы и подключают инструменты для резервного копирования хранилища и конфигураций.

После настройки платформы необходимо провести обучение персонала.

5.Запуск рабочего кластера

На следующем этапе происходит реальный запуск платформы с частичным или полным переключением нагрузки на нее. В это время ведется активная доработка приложений для соответствия требованиям и пожеланиям пользователей, подключаются новые сервисы и дополняется набор функций.

В первые недели после запуска системы нужен интенсивный мониторинг. Системы логирования собирают даже незначительные события, анализируют любые аномалии, настраивают алерты. Это позволяет накопить данные, чтобы построить целевую модель управления на основе реального поведения системы.

6.Оптимизация и масштабирование

Чтобы планировать дальнейшее развитие системы, проводится анализ экономических показателей: сравнение фактических затрат с плановыми, выявление возможностей оптимизации процессов, определяются лимиты масштабирования рабочих узлов.

При этом не прекращается аудит безопасности и доработка приложений и рабочей документации.

1.Оценка целесообразности и прогнозирование нагрузки

Kubernetes оправдан при высоких требованиях к масштабируемости и отказоустойчивости. Для небольших проектов (1−2 сервиса, предсказуемая нагрузка) он может быть избыточен. Также при создании платформы с нуля нужно проверить возможность использования контейнеров и перехода к кластерной архитектуре для оркестрации.

Контейнеризация требует определенного подхода к реализации сервисов, с возможностью запуска служб изолированно через сетевое взаимодействие друг с другом. Монолитные приложения с жесткой привязкой к файловой системе потребуют предварительной рефакторинга.

Многие решения для запуска сайтов и приложений изначально предполагают использование контейнеров как одной из сред.

Перед проектированием решения необходимо предварительно собрать бизнес-требования — функциональные и НФТ — по работе приложений внутри Kubernetes. Это позволяет избежать избыточной инфраструктуры, некорректных архитектурных решений и проблем при масштабировании платформы.

2.Проектирование инфраструктуры

На этом этапе необходимо подобрать оборудование, необходимое для функционирования платформы. Определить конфигурацию серверов исходя из расчетной нагрузки — это могут быть как физические, так и виртуальные машины. Минимальная конфигурация для продакшен-задач: два-три сервера для управления + столько же рабочих узлов.

Выполняется проектирование сетевой топологии, выделение IP-адресов, настройка балансировщика сети.

Также нужно выбрать хранилище и обеспечить его доступность для всех узлов платформы. На заключительном шаге — проработать стратегии безопасности оборудования, хранения и передачи данных.

3.Пробный запуск или пилот

После установки ПО проводится пилотный запуск платформы. Специалисты настраивают инфраструктуру, устанавливают операционные системы, Kubernetes и сопутствующие инструменты, в том числе системы мониторинга, логирования и управления.

Затем тестируют базовую функциональность: развертывание приложений, проверку сетевой связности, доступ к хранилищу.

4.Интеграция операционных инструментов

После успешного пробного запуска подключают дополнительные модули, необходимые для полноценного функционирования платформы и выполнения задач операционной модели.

На этом этапе внедряют системы для разработки и тестирования CI/CD, а также автоматизируют обновление приложений. Настраивают системы оповещения, мониторинга и логирования для соответствия требованиям организации. Прописывают правила доступа и сетевые политики, подключают систему для автоматического выявления угроз и сканирования образов контейнеров. Создают протокол действий при отказе платформы и подключают инструменты для резервного копирования хранилища и конфигураций.

После настройки платформы необходимо провести обучение персонала.

5.Запуск рабочего кластера

На следующем этапе происходит реальный запуск платформы с частичным или полным переключением нагрузки на нее. В это время ведется активная доработка приложений для соответствия требованиям и пожеланиям пользователей, подключаются новые сервисы и дополняется набор функций.

В первые недели после запуска системы нужен интенсивный мониторинг. Системы логирования собирают даже незначительные события, анализируют любые аномалии, настраивают алерты. Это позволяет накопить данные, чтобы построить целевую модель управления на основе реального поведения системы.

6.Оптимизация и масштабирование

Чтобы планировать дальнейшее развитие системы, проводится анализ экономических показателей: сравнение фактических затрат с плановыми, выявление возможностей оптимизации процессов, определяются лимиты масштабирования рабочих узлов.

При этом не прекращается аудит безопасности и доработка приложений и рабочей документации.

Сравнение моделей: on-premise vs managed cloud

Итак, для запуска платформы Kubernetes доступно две принципиально разные модели управления. Выбирая on-prem модель, организация получает полный доступ к оборудованию и несет ответственность за функционирование его узлов. В случае с моделью managed cloud часть задач и ответственности переходит к поставщику облачных услуг.

Он-премис — это модель максимального контроля и ответственности. Она подходит для использования как с открытым доступом через интернет, так и в собственной сети предприятия. Ее выбор целесообразен для организаций с жесткими требованиями к безопасности и резидентности данных, при работе с критически важной инфраструктурой и стабильно высокими нагрузками.

Часто задаваемые вопросы

Можно ли запускать узлы на виртуальных машинах?

Да, это стандартная практика. Виртуализация дает гибкость в распределении ресурсов, упрощает миграцию узлов, предоставляет больше возможностей масштабирования.

Возможна ли гибридная модель с размещением части узлов на арендованных серверах?

Да, on-prem платформа допускает запуск части узлов на стороннем оборудовании, при этом управление Control Plane остается у организации. Такой подход уместен, если необходимо временное масштабирование до уровня, недоступного на собственных серверах. При этом требуется стабильный канал связи между площадками и правильная настройка сетевых политик безопасности.

Какое оборудование необходимо для минимальной конфигурации платформы?

Для запуска Control Plane необходимо три узла, которые обеспечат стабильную работу даже при отказе одного из узлов. Рабочие узлы должны иметь резервирование N+1, с минимальным количеством не менее двух. Еще один узел нужен для хранения резервных копий хранилища и конфигураций.

Получится ли собрать платформу Kubernetes из бесплатных компонентов?

Теоретически это возможно, но требует высокой экспертизы. К тому же многие бесплатные компоненты официально недоступны в России, могут возникнуть проблемы с обновлением и поддержкой. Оптимальный вариант — воспользоваться готовым решением подрядчика, предлагающим полный набор компонентов, состоящим преимущественно из отечественного ПО.

Как обеспечить безопасность платформы?

Комплексный подход предполагает сочетание разных инструментов безопасности:

1) Регулярный аудит от сторонней организации, которая предоставит отчеты по выявленным уязвимостям и рекомендации по их устранению.

2) Автоматизированное сканирование.

3) Выделенный сотрудник, ответственный за безопасность платформы.

4) Принцип эшелонированной защиты Defense in Depth на всех уровнях.

Насколько сложно управлять on-premise Kubernetes?

Процесс требует комплексного подхода и составления четкого плана действий, включающих алгоритм при отказе системы. Обычно необходима команда из трех-пяти специалистов для продакшен-кластера среднего размера. Для первого запуска можно привлечь опытных подрядчиков.

В конечном итоге выбор между on-premise и облачным Kubernetes — это выбор между контролем и легкостью. Собственная платформа дает полную власть над инфраструктурой и данными, но требует инвестиций в оборудование и экспертизу команды. Этот путь оправдан, когда безопасность не допускает компромиссов, а стабильная высокая нагрузка делает владение оборудованием экономически выгодным. Главное — провести рациональный расчет на старте и не экономить на планировании, команде и операционных процессах.

Да, это стандартная практика. Виртуализация дает гибкость в распределении ресурсов, упрощает миграцию узлов, предоставляет больше возможностей масштабирования.

Возможна ли гибридная модель с размещением части узлов на арендованных серверах?

Да, on-prem платформа допускает запуск части узлов на стороннем оборудовании, при этом управление Control Plane остается у организации. Такой подход уместен, если необходимо временное масштабирование до уровня, недоступного на собственных серверах. При этом требуется стабильный канал связи между площадками и правильная настройка сетевых политик безопасности.

Какое оборудование необходимо для минимальной конфигурации платформы?

Для запуска Control Plane необходимо три узла, которые обеспечат стабильную работу даже при отказе одного из узлов. Рабочие узлы должны иметь резервирование N+1, с минимальным количеством не менее двух. Еще один узел нужен для хранения резервных копий хранилища и конфигураций.

Получится ли собрать платформу Kubernetes из бесплатных компонентов?

Теоретически это возможно, но требует высокой экспертизы. К тому же многие бесплатные компоненты официально недоступны в России, могут возникнуть проблемы с обновлением и поддержкой. Оптимальный вариант — воспользоваться готовым решением подрядчика, предлагающим полный набор компонентов, состоящим преимущественно из отечественного ПО.

Как обеспечить безопасность платформы?

Комплексный подход предполагает сочетание разных инструментов безопасности:

1) Регулярный аудит от сторонней организации, которая предоставит отчеты по выявленным уязвимостям и рекомендации по их устранению.

2) Автоматизированное сканирование.

3) Выделенный сотрудник, ответственный за безопасность платформы.

4) Принцип эшелонированной защиты Defense in Depth на всех уровнях.

Насколько сложно управлять on-premise Kubernetes?

Процесс требует комплексного подхода и составления четкого плана действий, включающих алгоритм при отказе системы. Обычно необходима команда из трех-пяти специалистов для продакшен-кластера среднего размера. Для первого запуска можно привлечь опытных подрядчиков.

В конечном итоге выбор между on-premise и облачным Kubernetes — это выбор между контролем и легкостью. Собственная платформа дает полную власть над инфраструктурой и данными, но требует инвестиций в оборудование и экспертизу команды. Этот путь оправдан, когда безопасность не допускает компромиссов, а стабильная высокая нагрузка делает владение оборудованием экономически выгодным. Главное — провести рациональный расчет на старте и не экономить на планировании, команде и операционных процессах.